3.3 - Segmentation en sous-réseaux

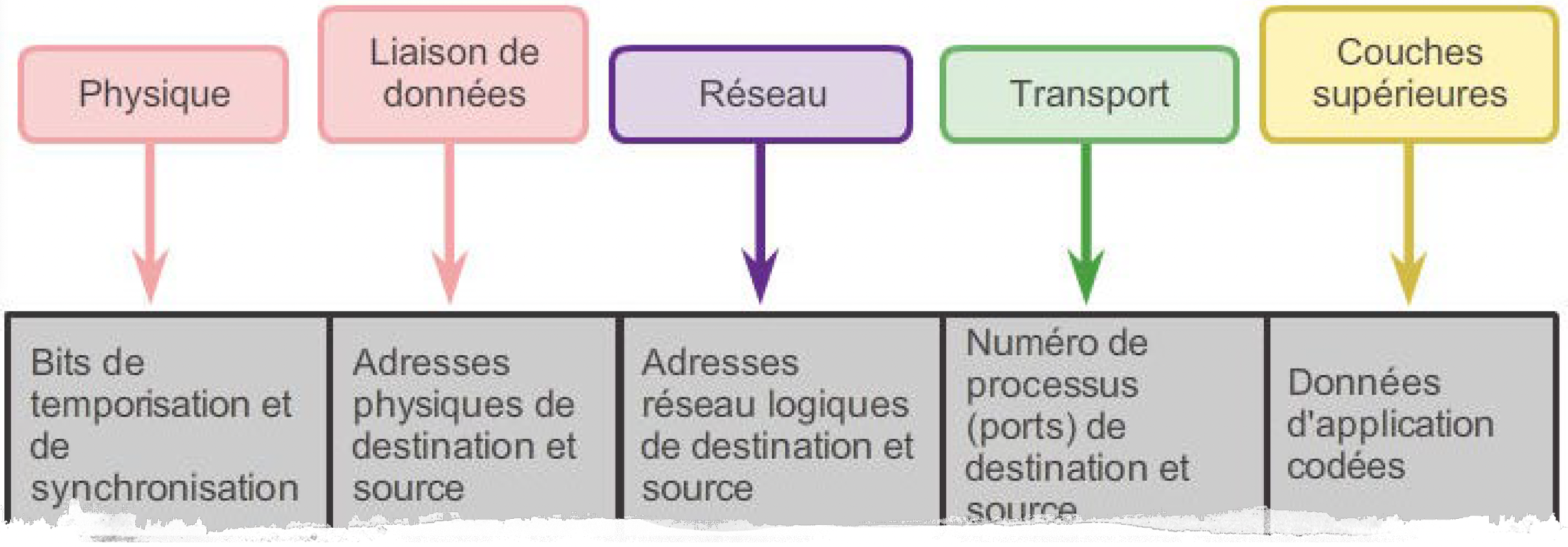

Rappels

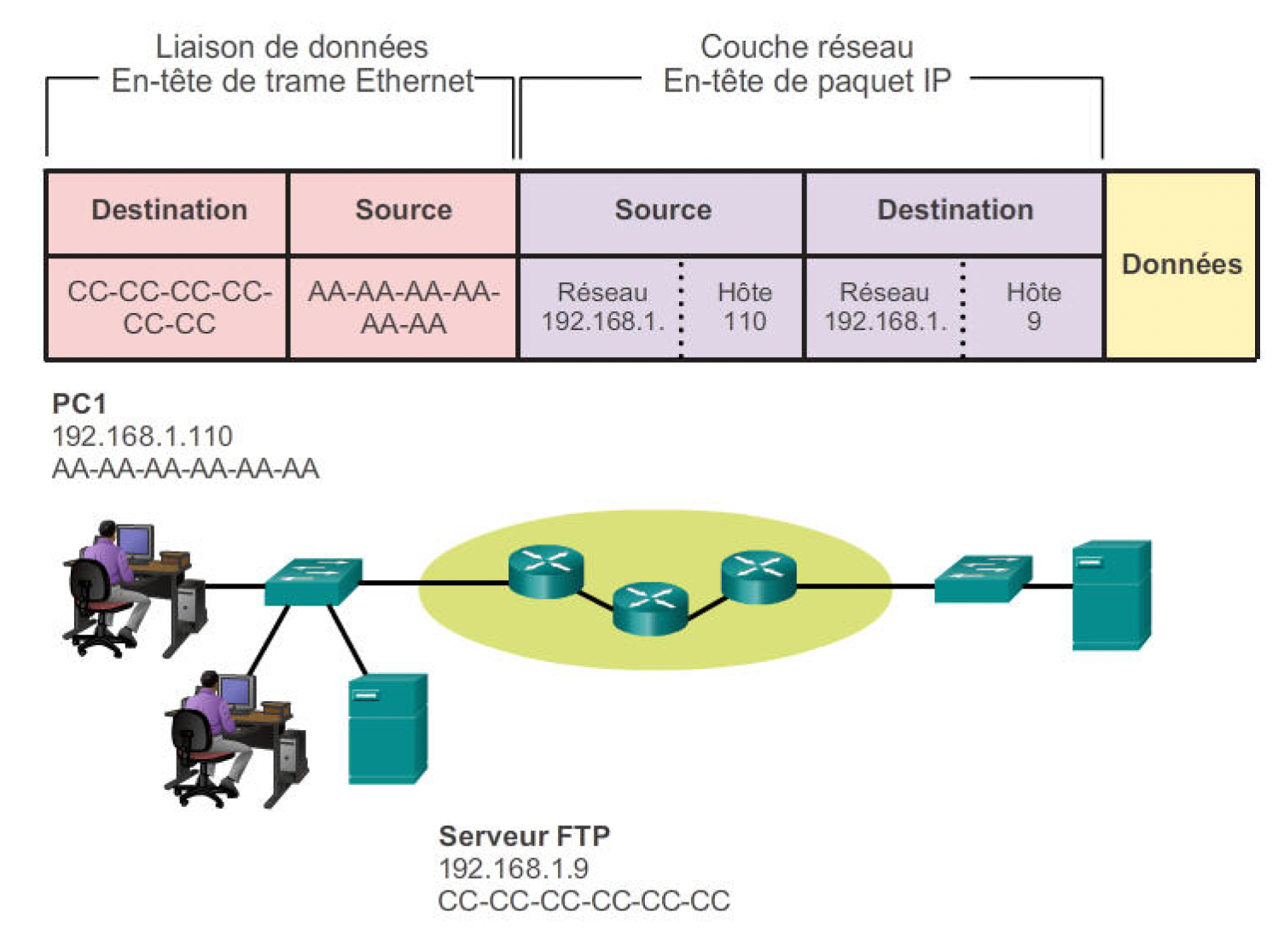

Communication sur le même réseau

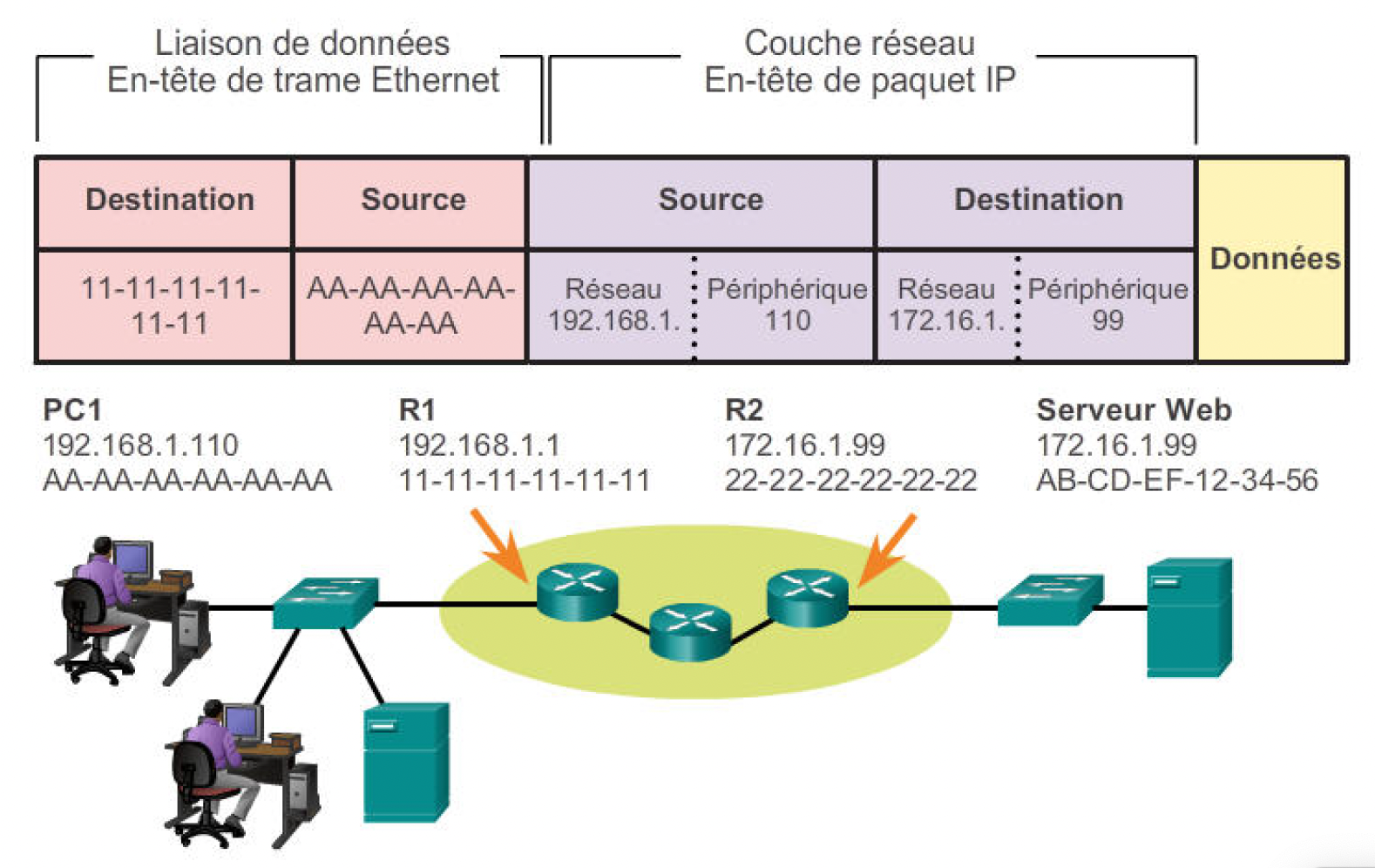

Communication sur un réseau distant

La segmentation réseau

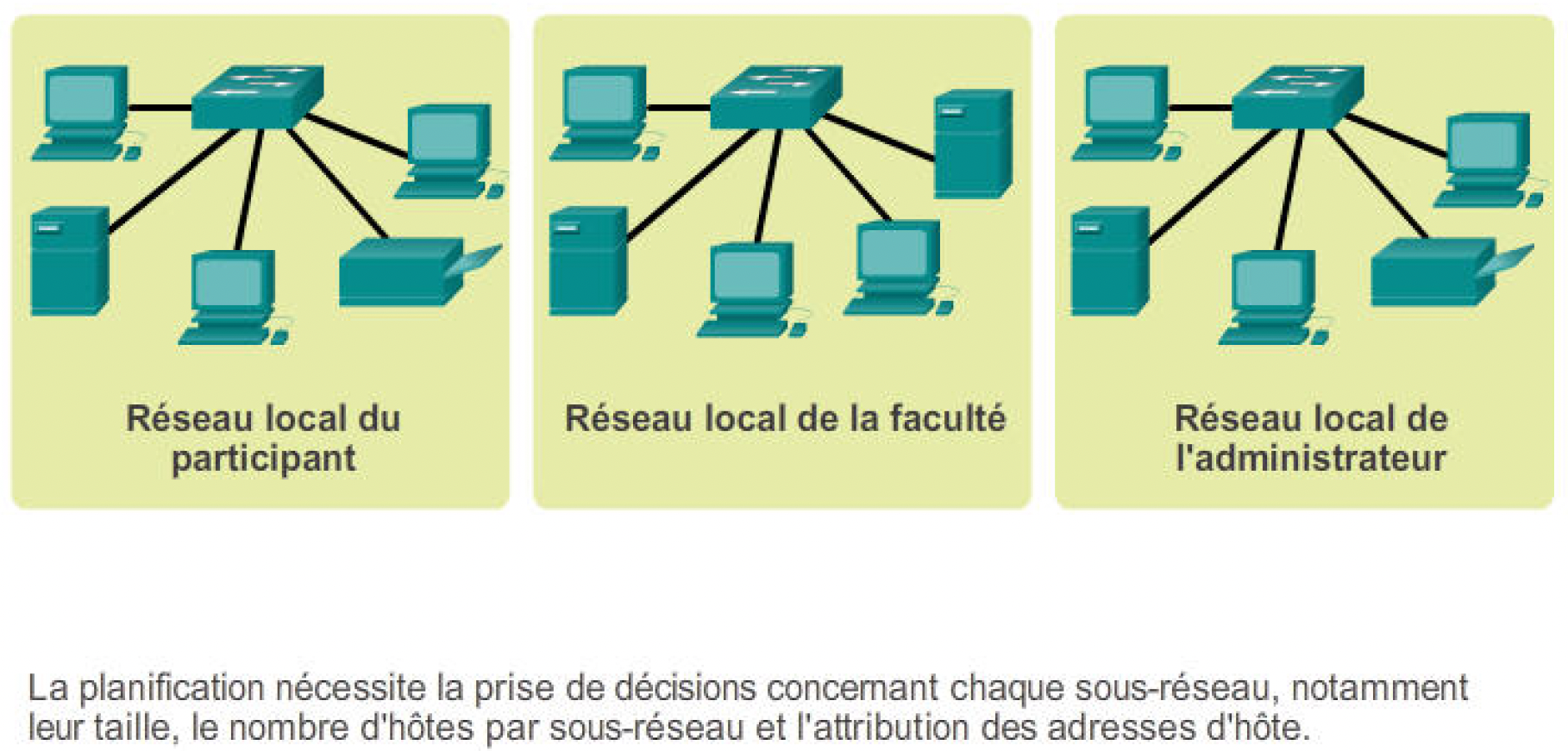

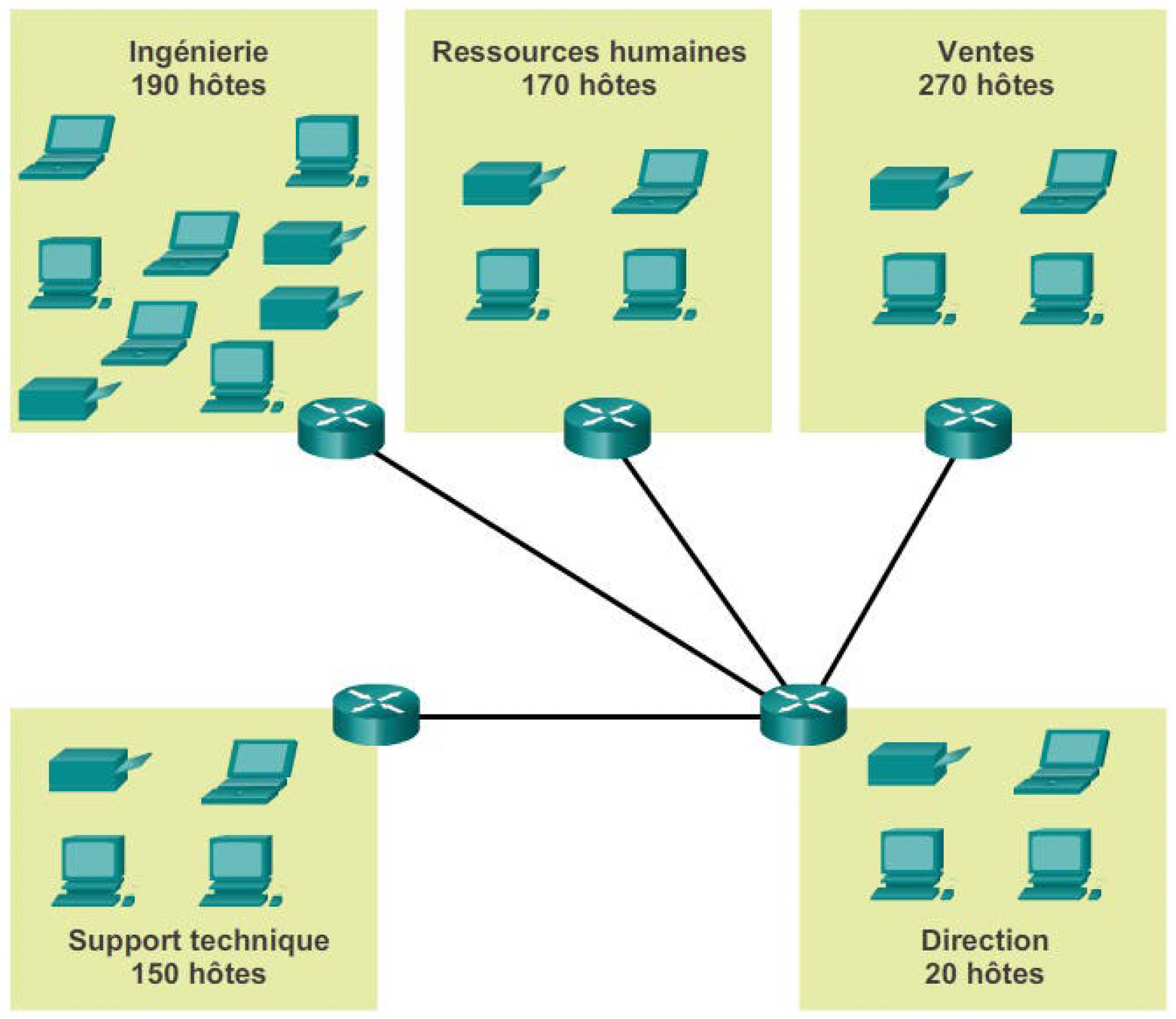

La segmentation en sous-réseaux IP est fondamentale et doit être bien planifiée.

La segmentation peut être basée sur plusieurs critères ! Organisation métier de l’entreprise, architecture des bâtiments de l’entreprise, organisation des équipements informatiques de l’entreprise, …

Procédure de découpage en sous-réseaux

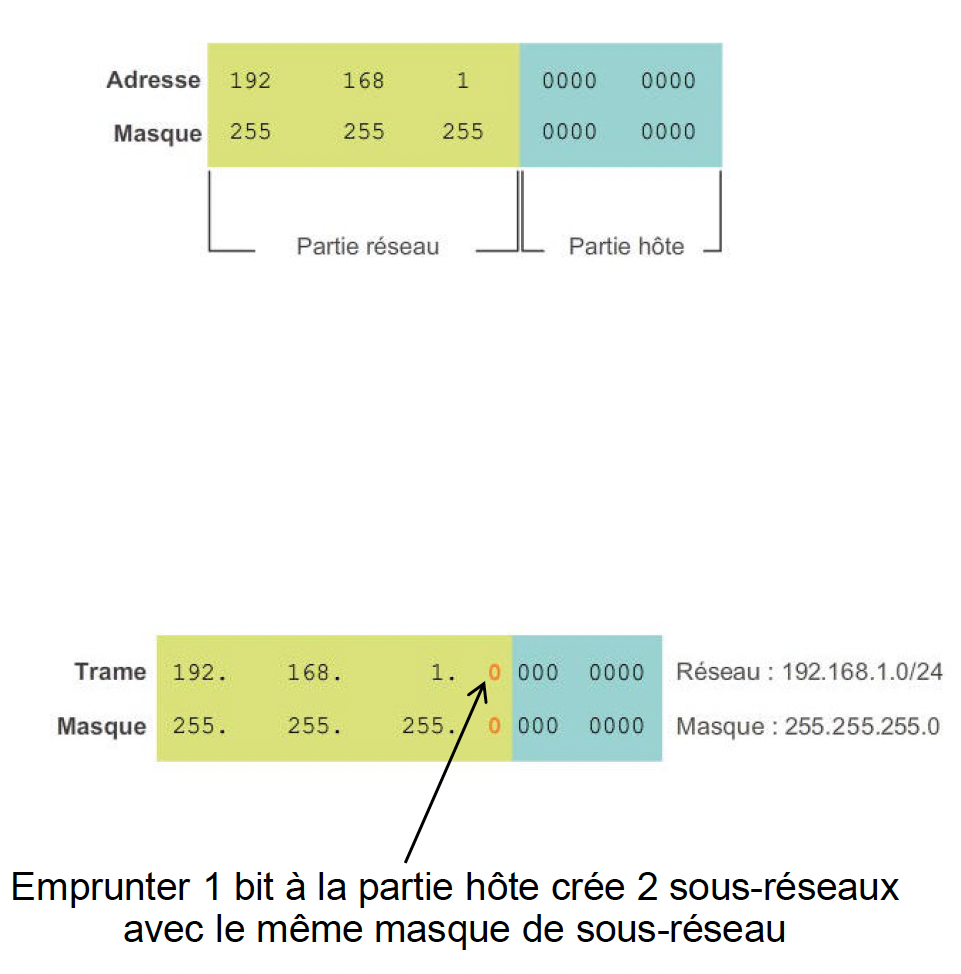

Segmenter un réseau IPv4 en sous-réseauxNotions de base sur les sous-réseaux.

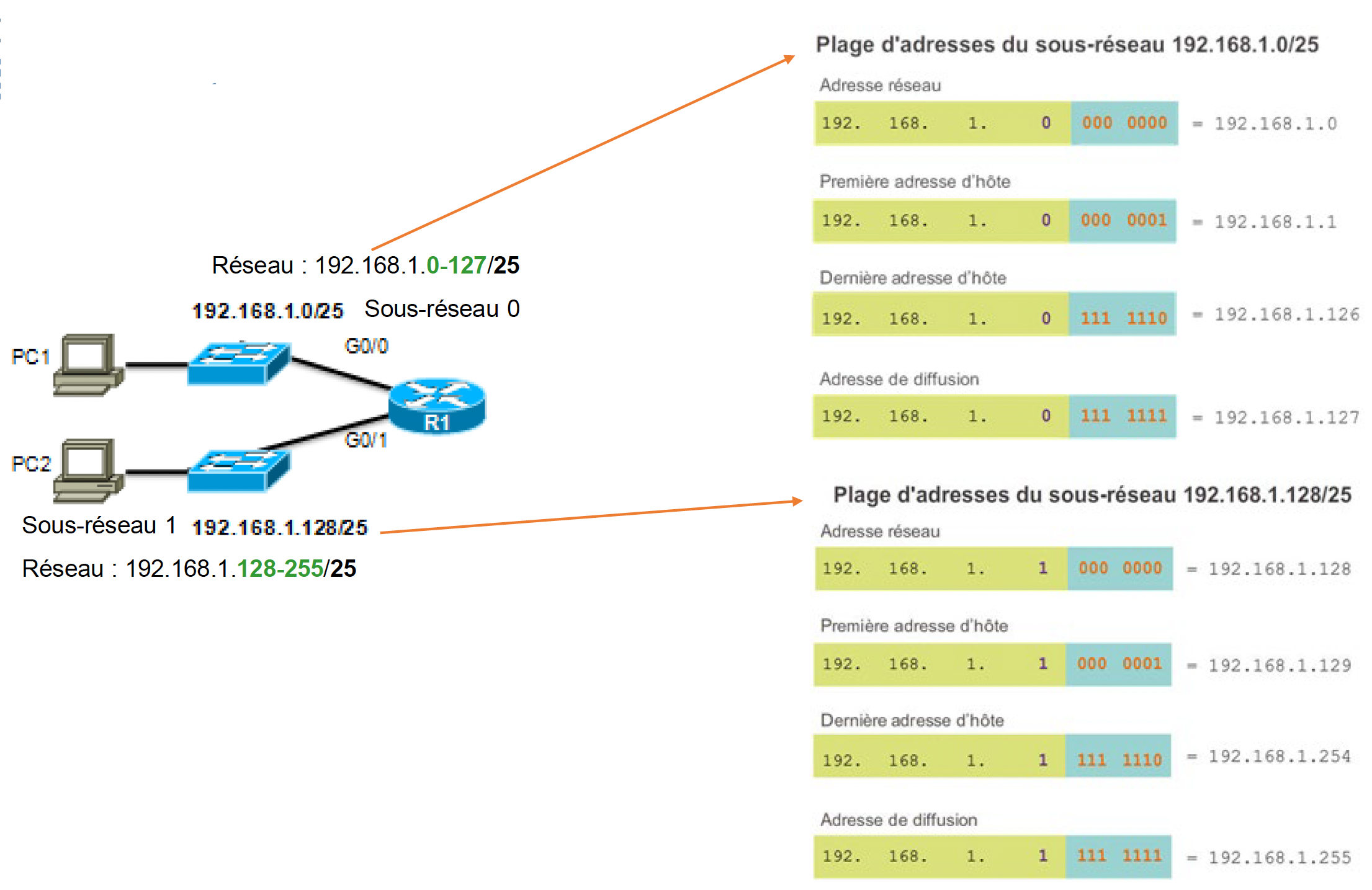

Soit le réseau 192.168.1.0/24, on a besoins de deux sous réseaux.

-

Bits empruntés pour créer des sous-réseaux.

-

Emprunter 1 bit => 2^1 = 2 sous-réseaux.

| Sous-réseau 0 | Sous-réseau 1 |

|---|---|

| Réseau : 192.168.1.0-127/25 | Réseau : 192.168.1.128-255/25 |

| Masque : 255.255.255.128 | Masque 255.255.255.128 |

Les sous-réseaux obtenus

Les formules de calcul des sous-réseaux

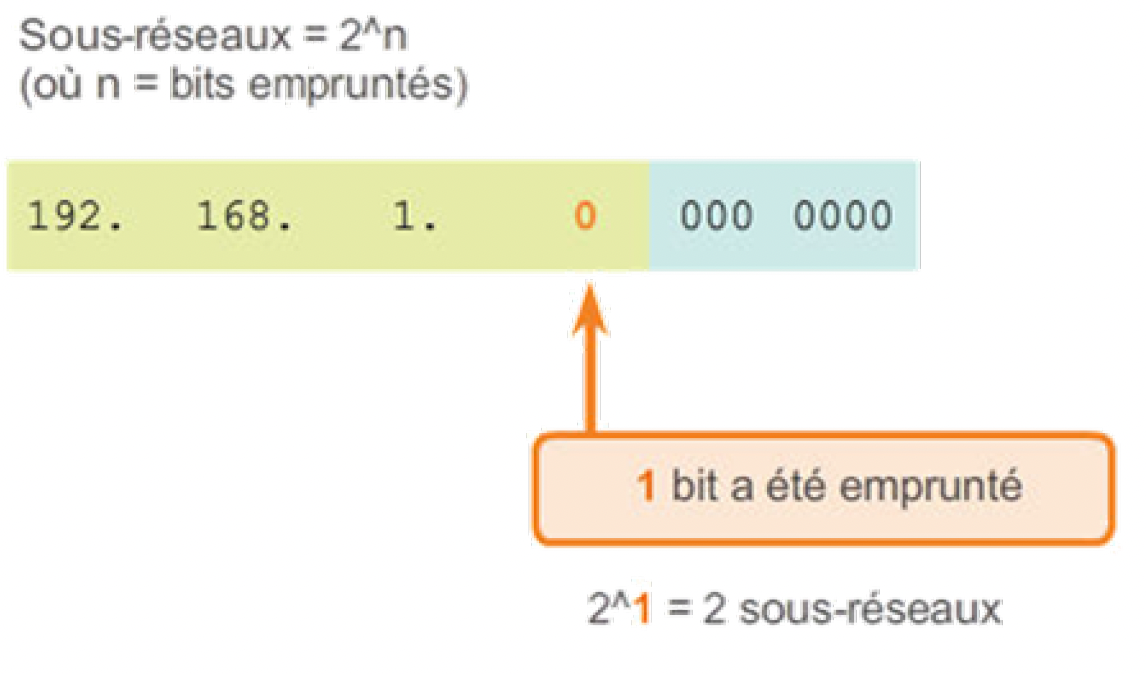

Calculer le nombre de sous-réseaux ?

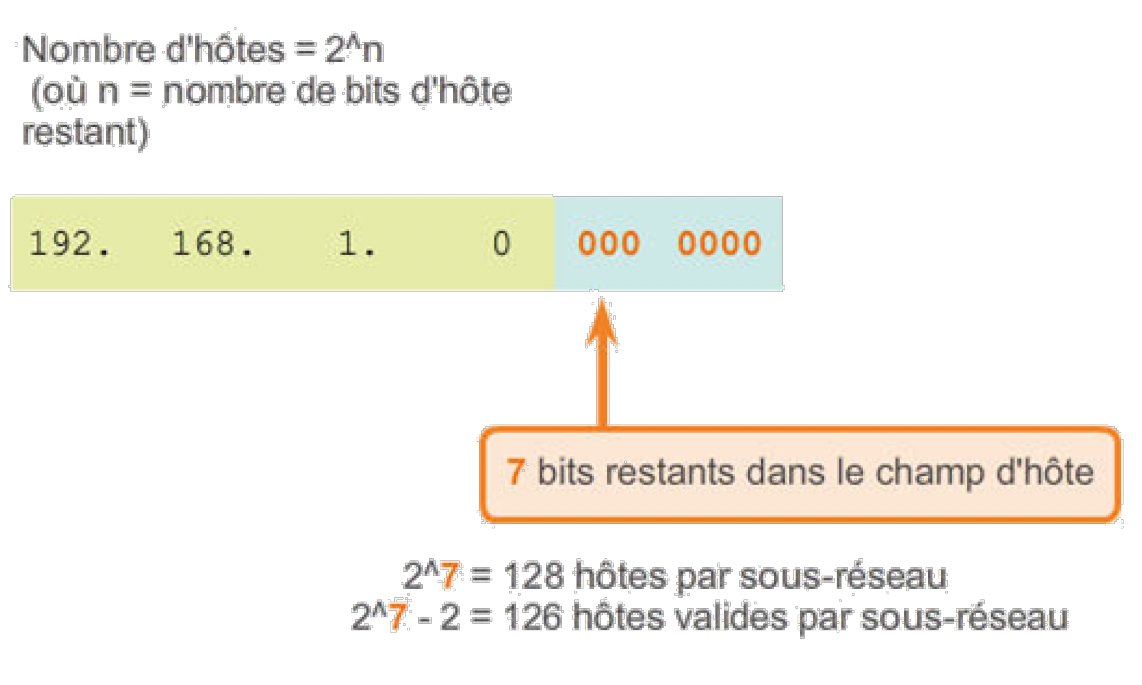

Calculer le nombre d’hôtes ?

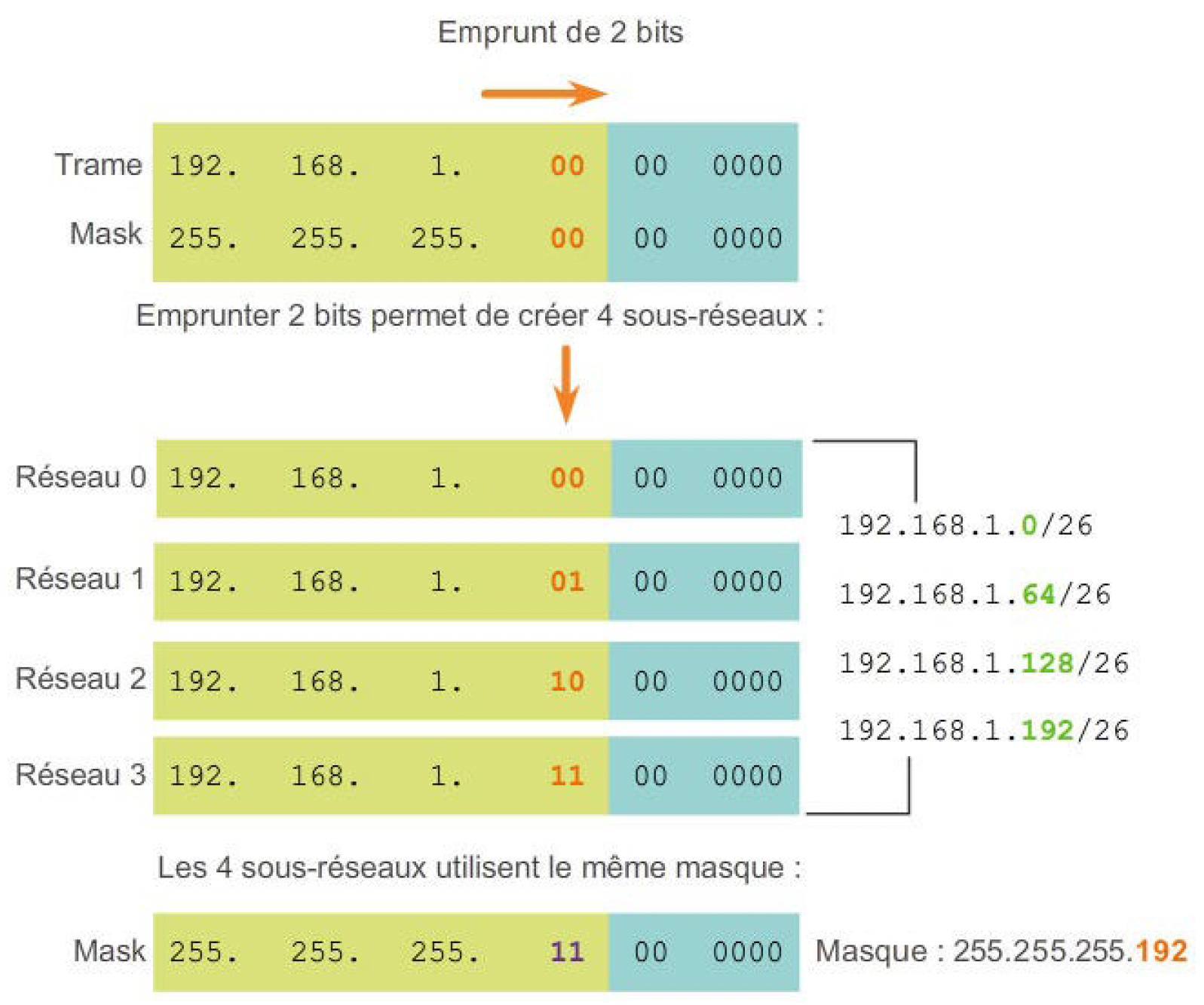

Créer 4 sous-réseaux

Emprunter 2 bits pour créer 4 sous-réseaux : 2^2 = 4 sous-réseaux.

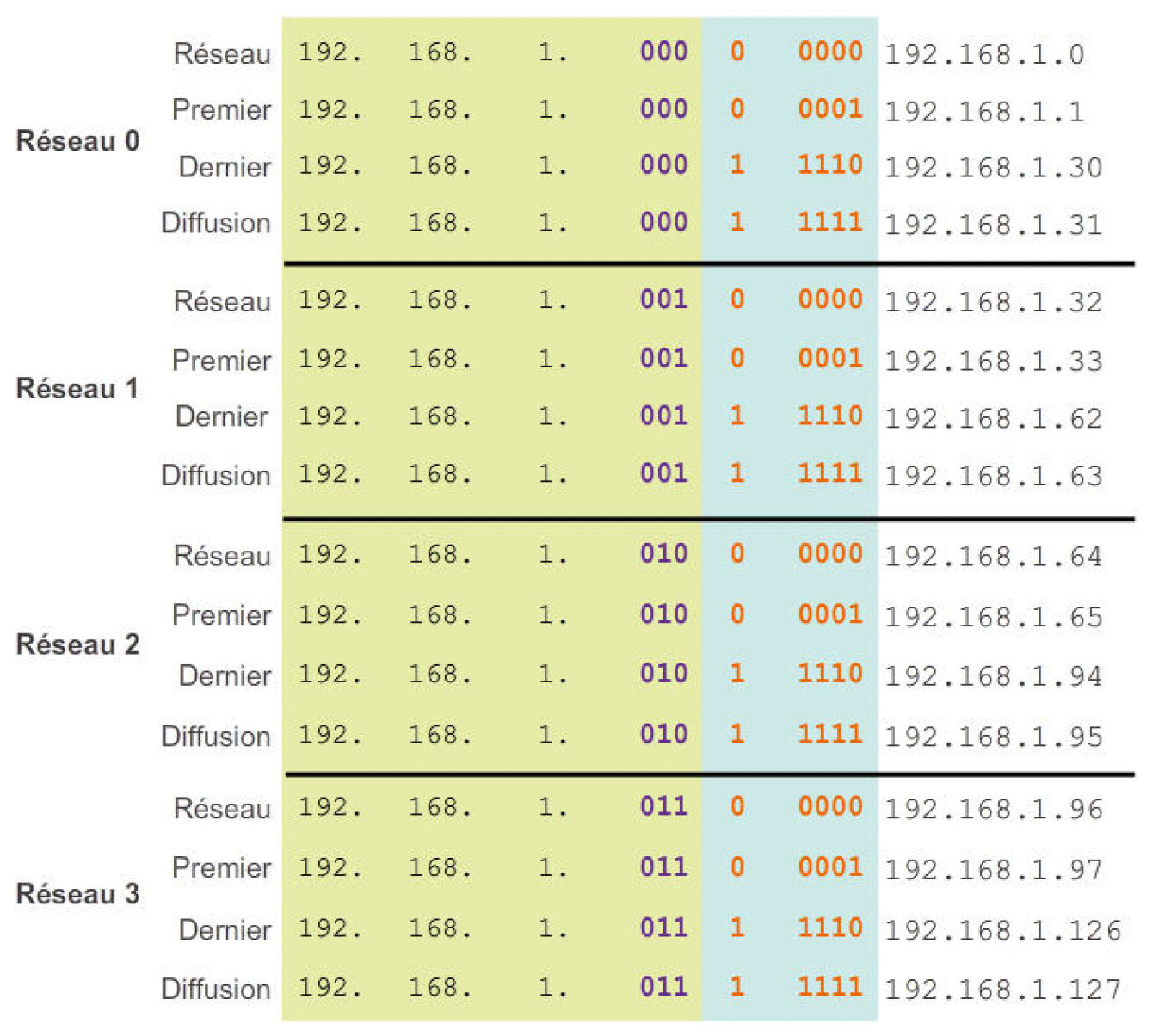

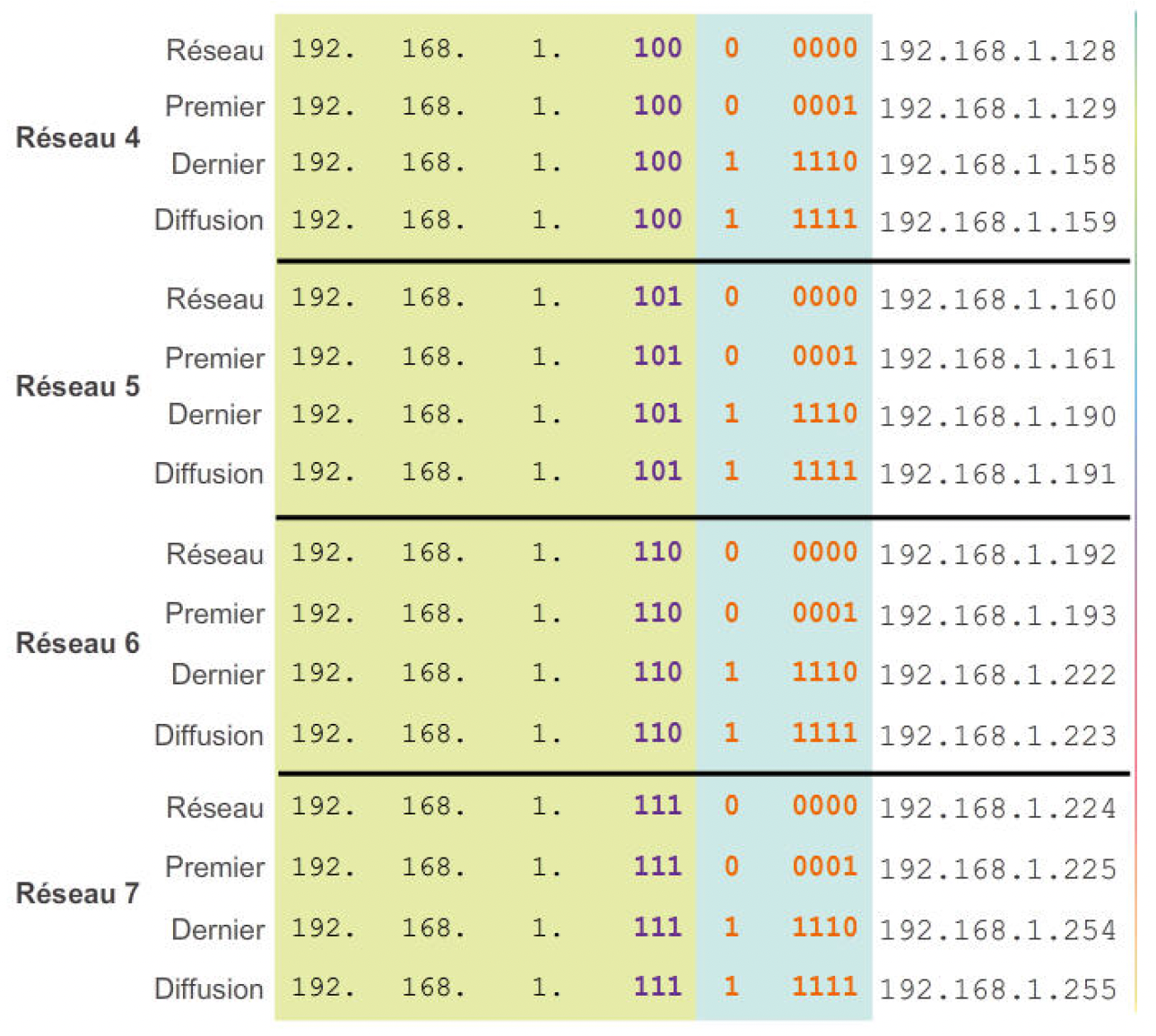

Créer 8 sous-réseaux

Segmentation scénario 1 et 2 (en fonction des besoins des hôtes)

Deux considérations sont à prendre en compte lors de la planification de sous-réseaux:

-

Nombre de sous-réseaux nécessaires

-

Nombre d’adresses d’hôte nécessaires

Utilisez cette formule pour déterminer le nombre d’hôtes utilisables

-

2^n-2 -

2^n: (où n est le nombre de bits d’hôte restant) est utilisé pour calculer le nombre d’hôtes. -

-2: L’adresse de sous-réseau et l’adresse de diffusion ne peuvent pas être utilisés sur chaque sous-réseau.

Segmenter le réseau en fonction des besoins de celui-ci

Calculer le nombre de sous-réseaux :

-

Formule

2^n(où n est le nombre de bits empruntés). -

Sous-réseau nécessaire pour chaque service du schéma.

VLSM (Segmentation en fonction des besoins de chaque sous-réseau)

-

Il est important d’équilibrer le nombre de sous-réseaux nécessaires et le nombre d’hôtes nécessaires pour le plus grand sous-réseau.

-

Il faut que le schéma d’adressage puisse accueillir le nombre maximal d’hôtes pour chaque sous-réseau.

-

Prévision de croissance dans chaque sous-réseau.

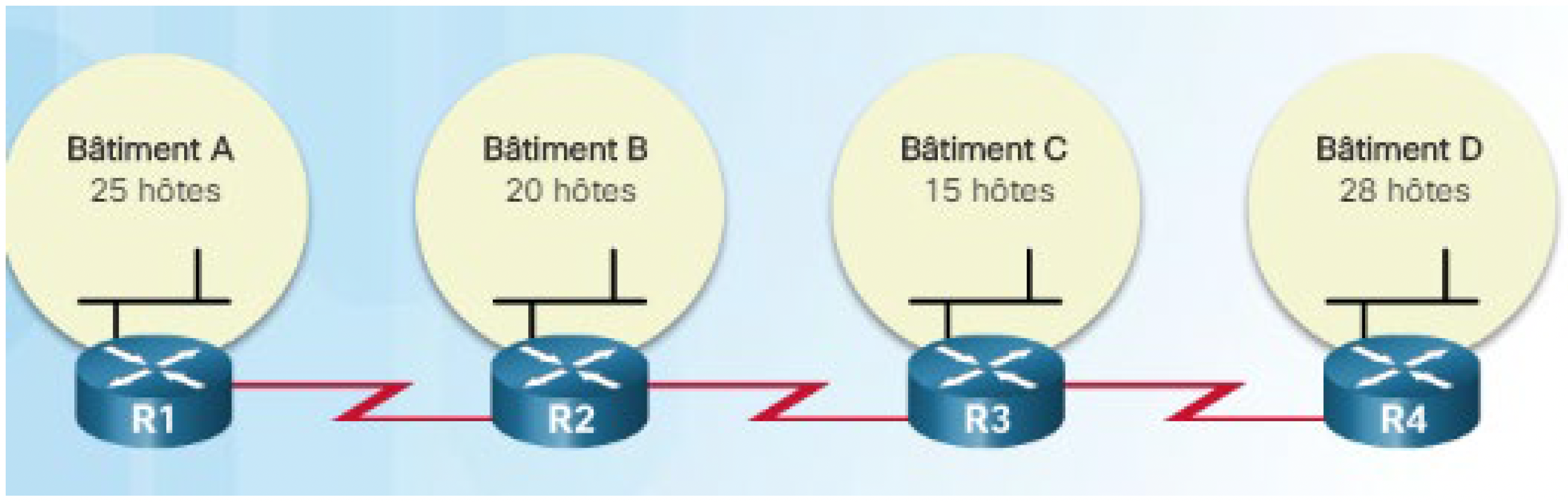

Exemple de topologie réseau

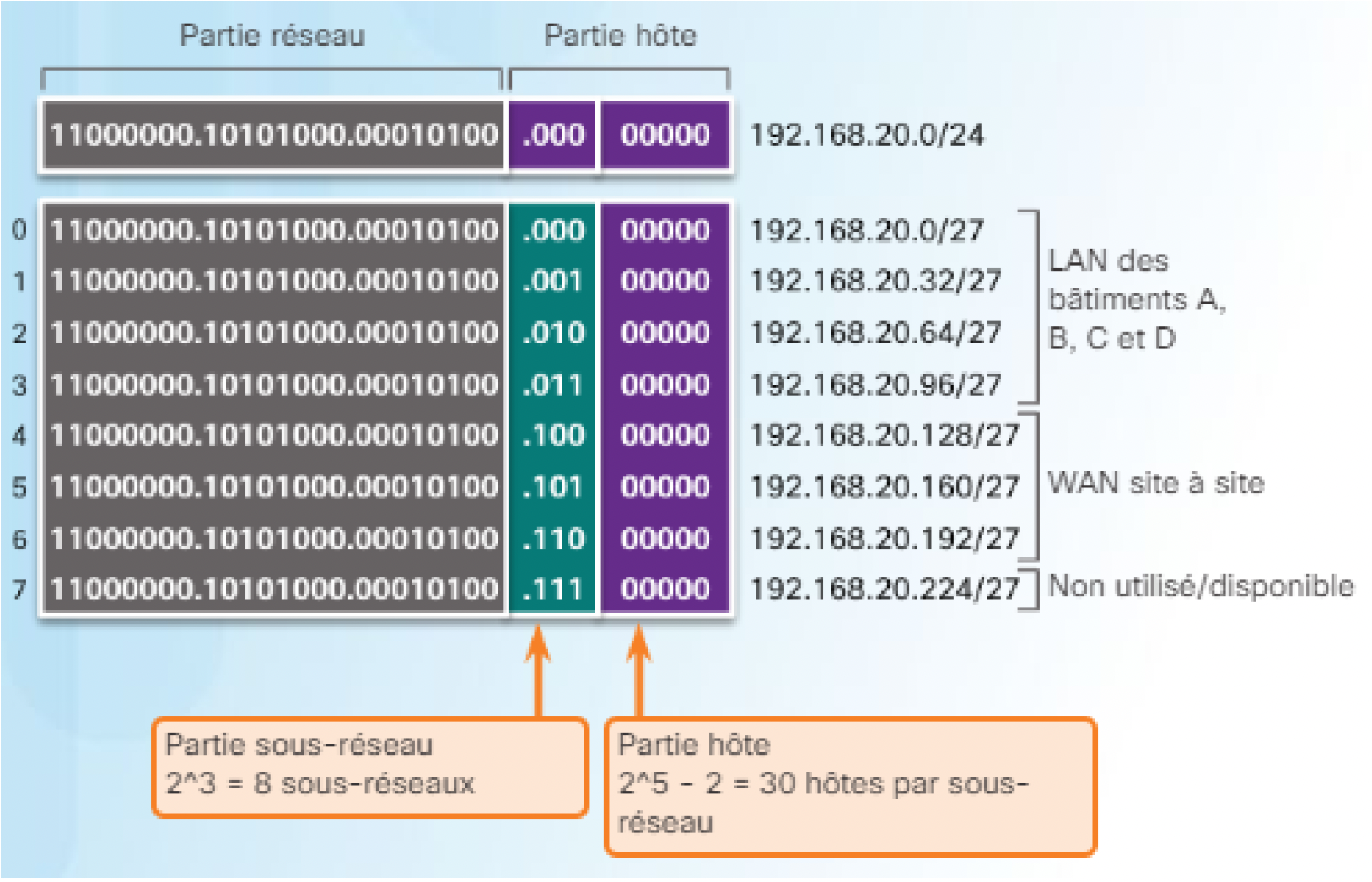

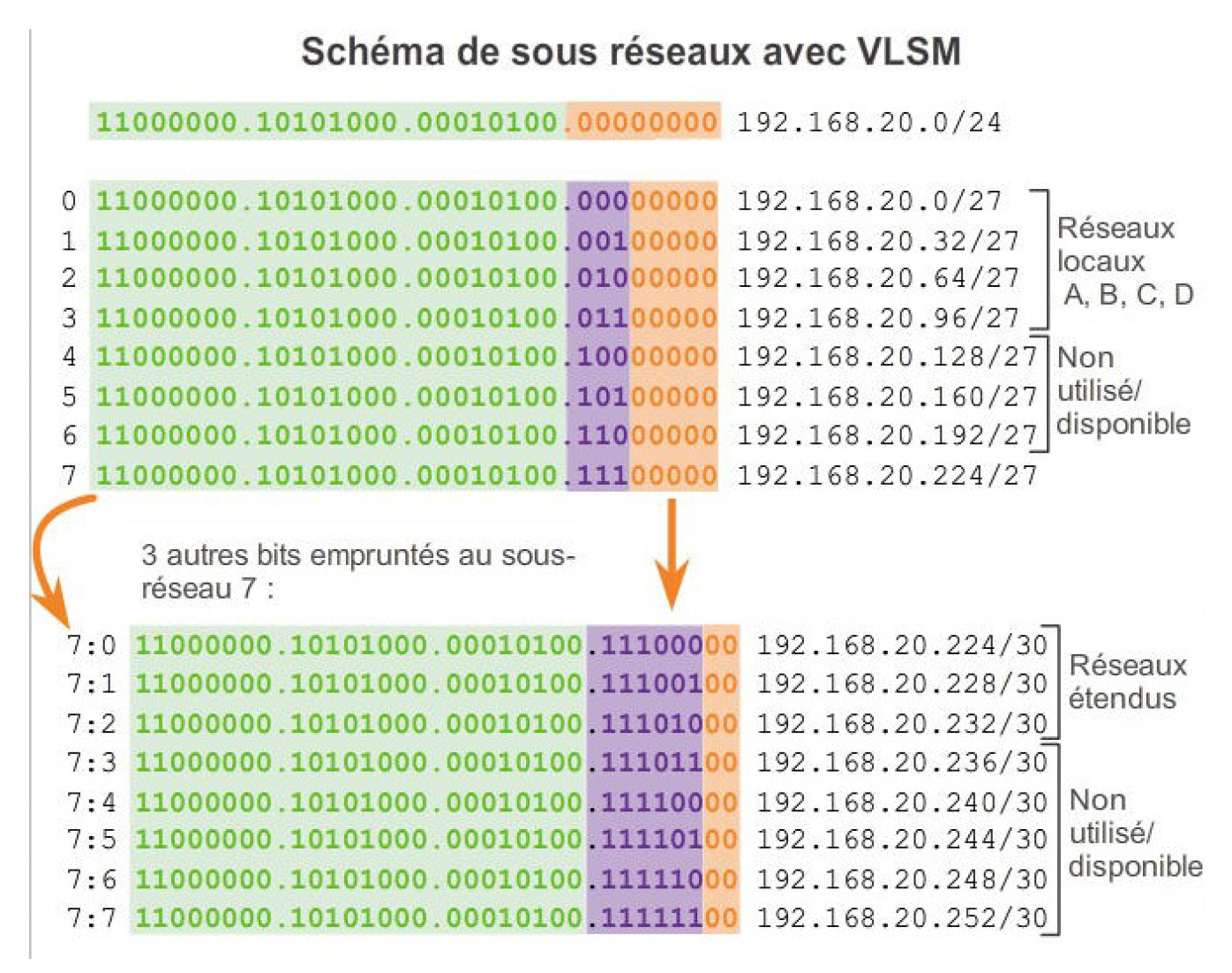

Soit le réseau principal 192.168.20.0/24 à segmenter.

Soit le réseau 192.168.20.0/24 à découper selon le besoin le plus important en nombre d’hôtes donne 8 sous-réseaux. Si on l’applique selon le nombre de sous réseau, on doit emprunter 3 bits de la partie hôte.

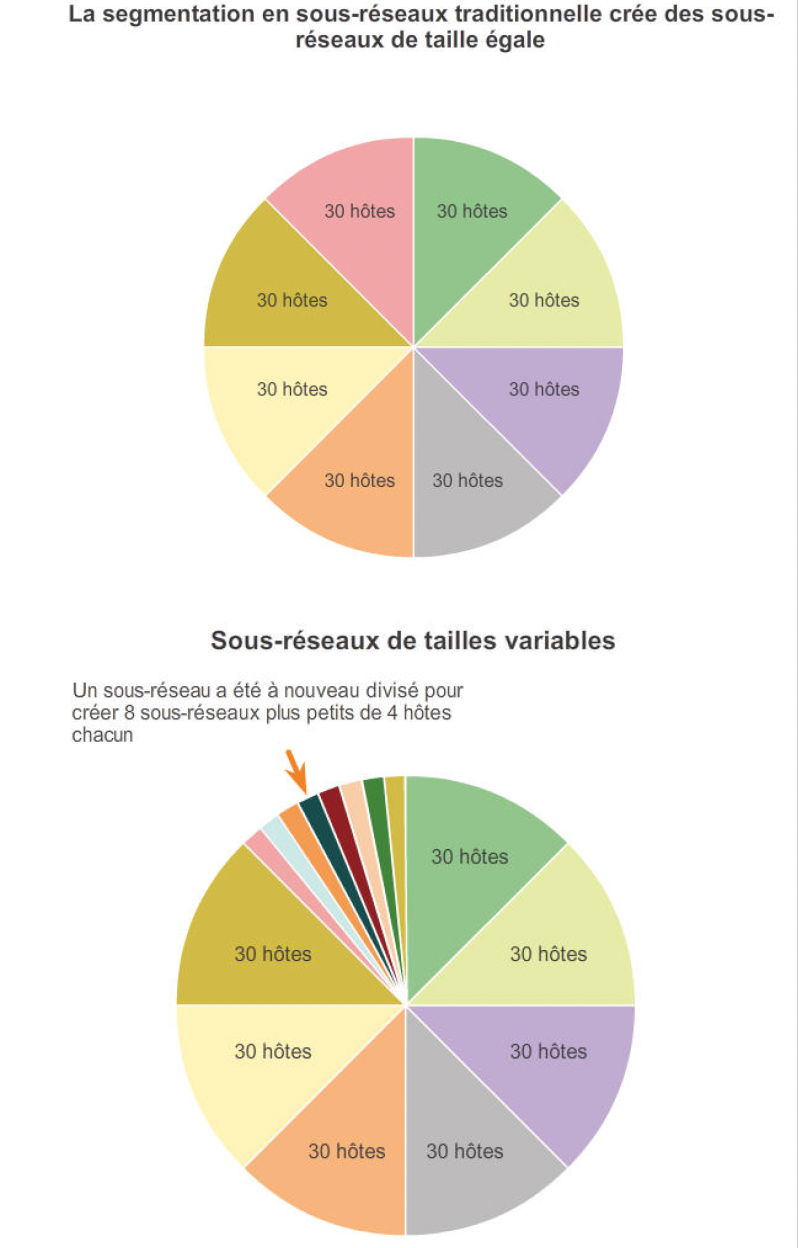

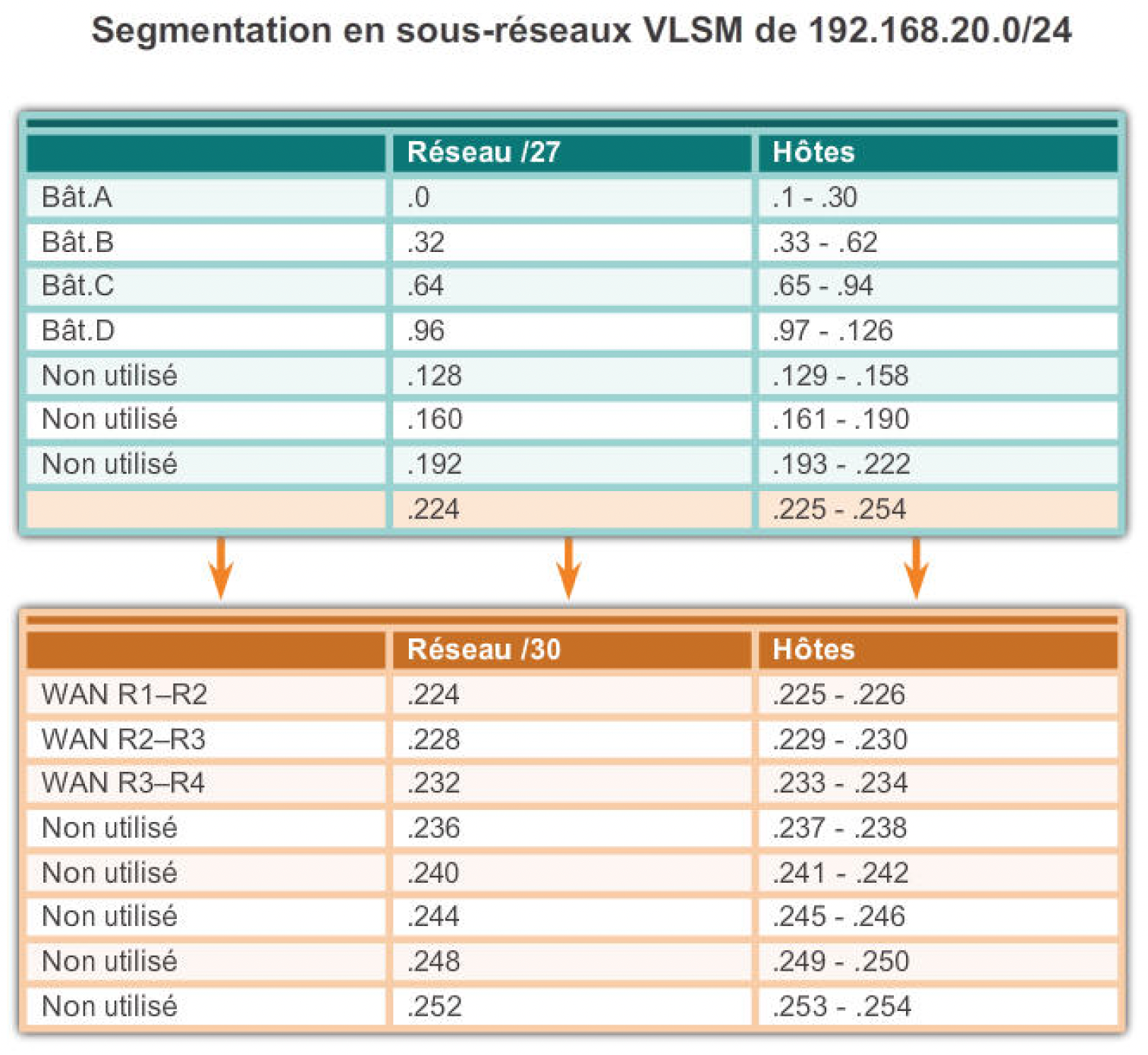

La segmentation traditionnelle en sous-réseaux entraîne un gaspillage d’adresses

-

Segmentation traditionnelle : le même nombre d’adresses est attribué à chaque sous-réseau.

-

Les sous-réseaux qui n’ont pas besoin de la totalité ont des adresses inutilisées (gaspillées). Par exemple, les liaisons WAN n’ont besoin que de 2 adresses.

-

Les masques de sous-réseau de longueur variable (VLSM, Variable Length Subnet Mask) ou la segmentation d’un sous-réseau optimisent l’utilisation des adresses.

Les avantages des masques de sous-réseau de longueur variable

-

La technique VLSM permet de décomposer un espace réseau en parties inégales.

-

Le masque de sous-réseau varie alors selon le nombre de bits ayant été empruntés pour un sous-réseau particulier.

-

Le réseau est segmenté en premier, puis les sous-réseaux sont divisés à leur tour.

-

Cette opération est répétée autant de fois que nécessaire pour créer des sous-réseaux de différentes tailles.

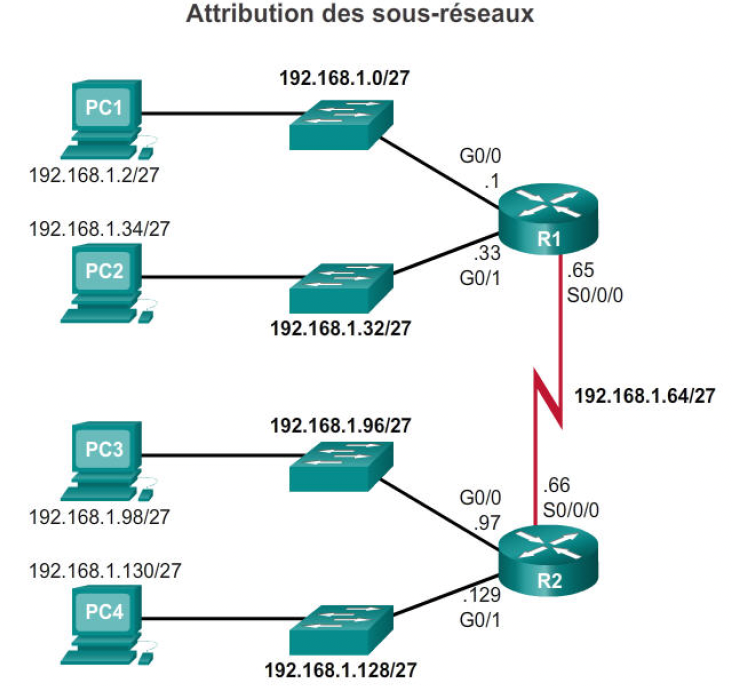

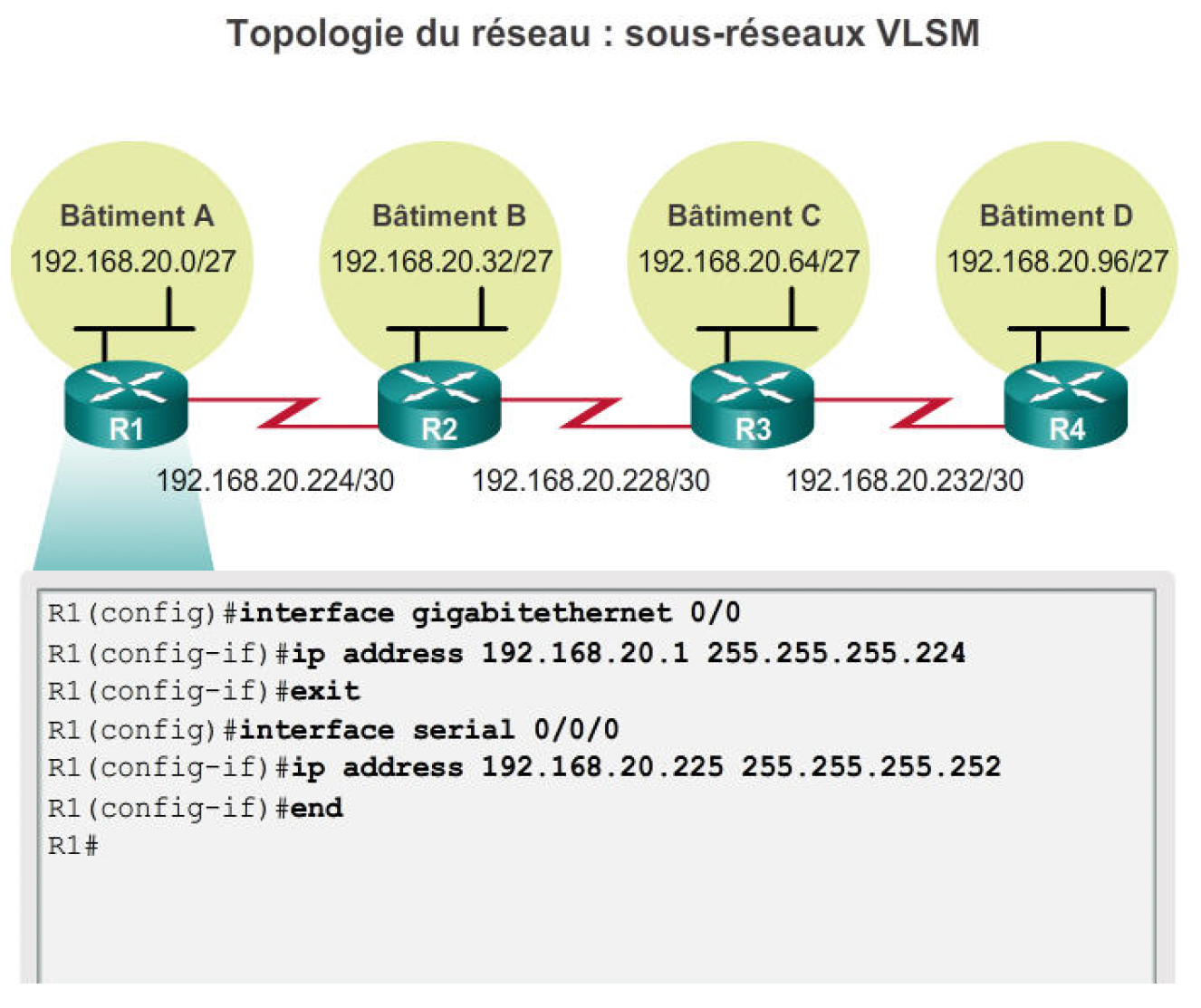

Dans la pratique

-

Avec des sous-réseaux VLSM, les segments LAN et WAN dans l’exemple ci-dessous peuvent être adressés avec un minimum de perte.

-

Un sous-réseau avec le masque /27 sera attribué à chaque réseau local (LAN).

-

Un sous-réseau avec le masque /30 sera attribué à chaque liaison WAN.

Tableau VLSM

Conception structurée

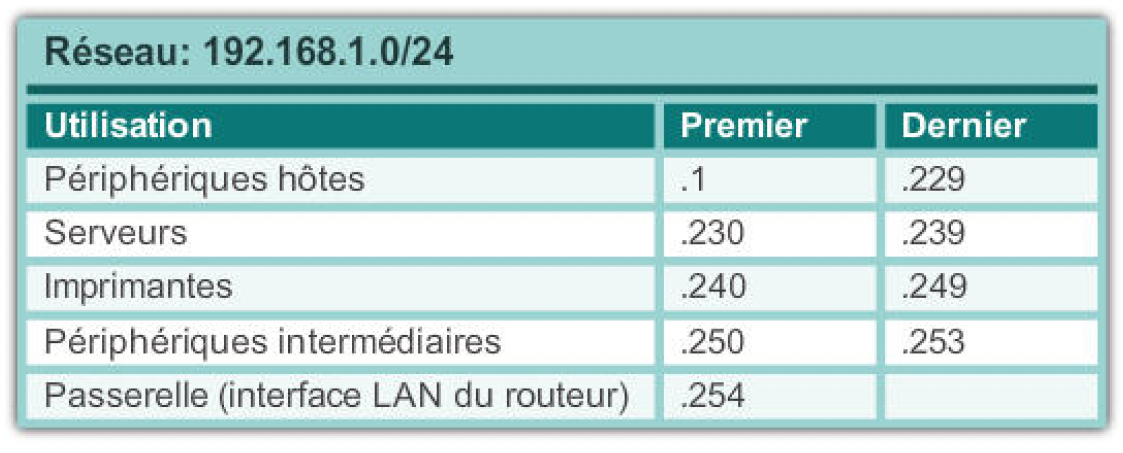

Planification de l’adressage réseau

L’attribution des adresses réseau doit être planifiée et documentée pour :

-

Éviter la duplication des adresses

-

Fournir et contrôler l’accès

-

Contrôler la sécurité et surveiller les performances

Adresses pour les clients: généralement attribuées de manière dynamique à l’aide du protocole DHCP (Dynamic Host Configuration Protocol)